🌐

经济型:买域名、轻量云服务器、用途:游戏 网站等 《腾讯云》特点:特价机便宜 适合初学者用

点我优惠购买

🚀

拓展型:买域名、轻量云服务器、用途:游戏 网站等 《阿里云》特点:中档服务器便宜 域名备案事多

点我优惠购买

🛡️

稳定型:买域名、轻量云服务器、用途:游戏 网站等 《西部数码》 特点:比上两家略贵但是稳定性超好事也少

点我优惠购买

温馨提示:这篇文章已超过872天没有更新,请注意相关的内容是否还可用!

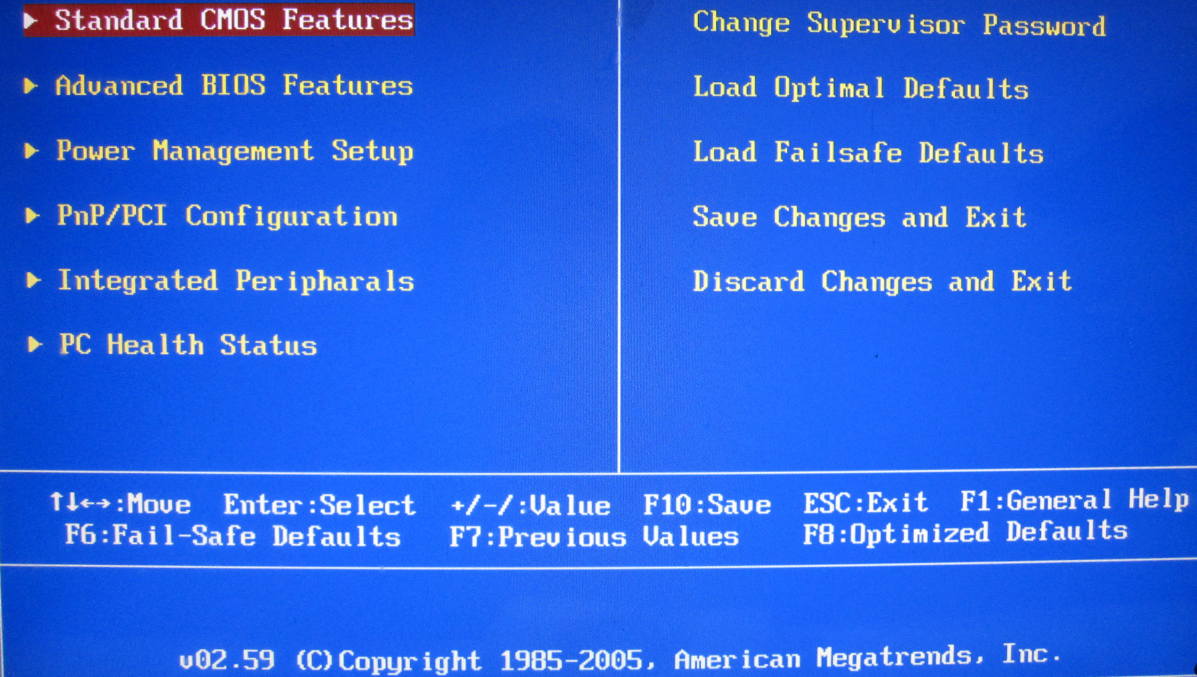

针对最近来自 CyberCX 的新西兰安全专家团队展示的一种通过螺丝刀短路 EEProM 芯片引脚的方法访问设有 BIOS 密码的笔记本的漏洞,大家应该引起足够的重视。

专家们在几台已停产的联想笔记本上进行了演示,包括 2013 年第 4 季度推出的联想 ThinkPad L4.0 和 2012 年第 3 季度推出的联想 ThinkPad X230。这表明其他使用单独 EEPROM 芯片的笔记本电脑和台式机可能同样容易受到攻击。

在安全专家拆解联想 ThinkPad L440 笔记本之后,找到标记为 L08-1 X 的芯片后,使用螺丝刀短路 SCL 和 SDA 两个芯片引脚,就能轻松地重置或禁用密码要求。该技术可以被应用于过去几年生产的笔记本电脑和台式机。

然而,需要注意的是,此项技术并不适用于采用 BIOS 和 EEPROM 封装的现代笔记本,需要“off-chip attack”。因此,厂商应该加强对生产过程的安全监管,防止此类漏洞的存在,并及时修补已发现的漏洞,确保用户数据和隐私的安全。同时,使用者也要提高对密码的重视,在使用过程中加强对笔记本电脑和台式机的安全保护,避免出现数据泄露等风险。

文章版权声明:除非注明,否则均为AI虎哥的工具库原创文章,转载或复制请以超链接形式并注明出处。

还没有评论,来说两句吧...